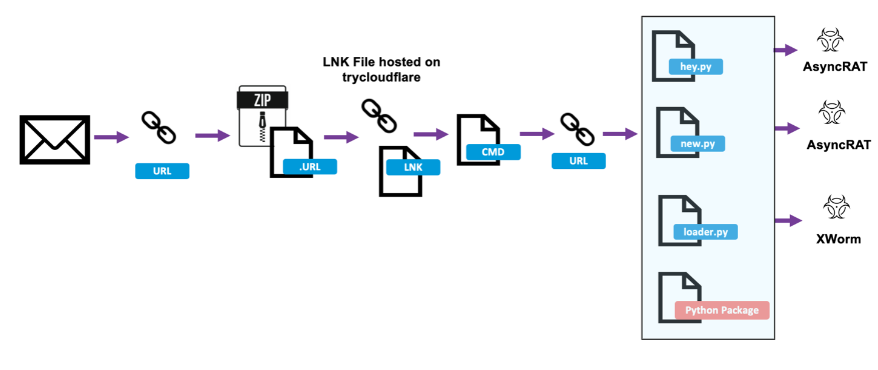

Cybersäkerhetsföretaget Proofpoint publicerar i dag en kartläggning, där man observerat en ny trend att en hotaktör upptäckts utnyttja så kallade Cloudflare-tunnlar för att distribuera Remote Access Trojans (RAT).

Denna nya teknik utgör en betydande utmaning för upptäckt och förebyggande, eftersom den utnyttjar legitim infrastruktur för att dölja skadliga aktiviteter.

Cloudflare-tunnlar är en tjänst designad för att säkert ansluta webbservrar och andra applikationer mot internet.

Genom att utnyttja denna tjänst kan angripare kringgå traditionella säkerhetsåtgärder och få obehörig åtkomst till offrens system.

Arbetssättet innebär att hotaktören sätter upp en egen Cloudflare-tunnel, som ger en säker och krypterad anslutning till en fjärrserver. Denna tunnel används sedan för att leverera trojanen, som i sin tur består av skadlig programvara utformad för att ge angripare kontroll över infekterade system. När de väl är installerade kan trojanen utföra en rad aktiviteter, inklusive att stjäla känslig information, logga tangenttryckningar och ta skärmdumpar.

Arbetssättet innebär att hotaktören sätter upp en egen Cloudflare-tunnel, som ger en säker och krypterad anslutning till en fjärrserver. Denna tunnel används sedan för att leverera trojanen, som i sin tur består av skadlig programvara utformad för att ge angripare kontroll över infekterade system. När de väl är installerade kan trojanen utföra en rad aktiviteter, inklusive att stjäla känslig information, logga tangenttryckningar och ta skärmdumpar.

Missbruket av Cloudflare-tunnlar lägger till ett lager av komplexitet för cybersäkerhetsförsvar, eftersom trafiken verkar legitim på grund av användningen av Cloudflares betrodda infrastruktur.

En av de trojaner som distribueras i dessa kampanjer är den välkända “njRAT”, som har varit ett populärt val bland cyberkriminella på grund av dess robusta funktioner och användarvänlighet.

Detta belyser den växande trenden av cyberbrottslingar som utnyttjar legitima tjänster för skadliga syften. Organisationer bör utbilda anställda om farorna med nätfiskeattacker och implementera robusta e-postsäkerhetslösningar för att filtrera bort skadliga meddelanden.