Ett helt nytt hotlandskap har byggts upp under de senaste åren.

Distansarbete och en svindlande snabb AI-utveckling har gett cyberkriminella nya arenor och kraftfulla verktyg.

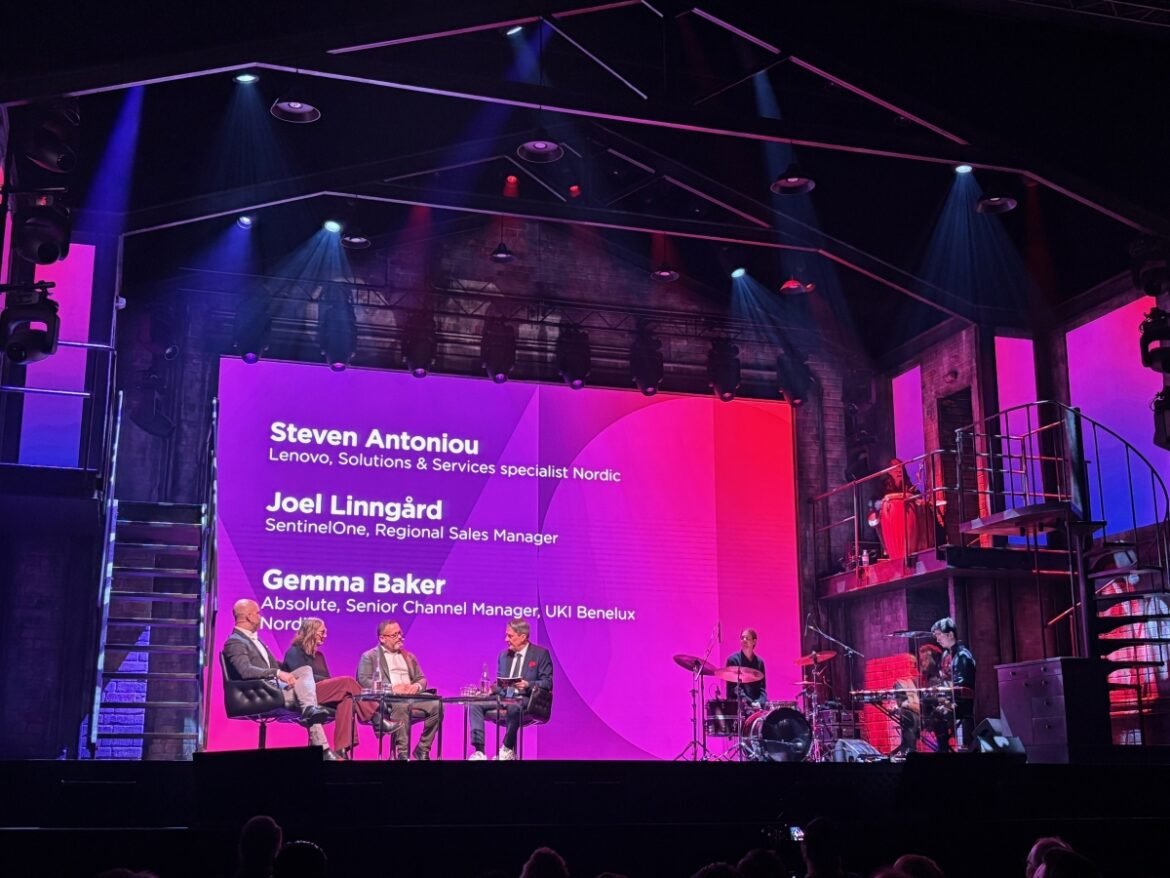

Det gäller att möta hoten med proaktiva planer, moderna verktyg men också gammaldags robusta backuper på band. Steven Antoniou på Lenovo reder ut begreppen:

- Det talas mycket nu om deep fakes. Bedragare har börjat använda möjligheterna att manipulera ljud och bild för att exempelvis framställa falska filmer och meddelanden. Men det finns andra hot som är mycket svårare att upptäcka och att värja sig mot. Hot som kan äventyra ett företags existens, säger han.

Tidigare kom hoten ”rakt framifrån”. Företaget skyddade sig genom yttre murar, brandväggar och VPN. Men med pandemin blev distans- och hybridarbete utbrett. När företaget inte längre har kontroll över alla maskiner öppnas möjligheter att attackera på många olika nivåer. Varje end-point är en potentiell angreppsyta.

Steven Antoniou ger några exempel:

- Många företag känner sig hetsade att hoppa på AI-tåget för att inte bli stående kvar på perrongen. Man kan till och med uppmana medarbetare att utforska nya AI-hjälpmedel på egen hand. Men attacker kan komma från AI-verktyg som de anställda använder i jobbet. Det kan få förödande konsekvenser om företagets anställda börjar experimentera med otestad AI-kod från öppna källor. På det viset kan man få in skadlig kod i företagets nätverk. Då är risken stor att konfidentiella data läcker.

En annan angreppspunkt kan vara om en av företagets maskiner lämnas in på reparation. Den kommer tillbaka med den trasiga komponenten utbytt mot en ny som kan vara bärare av skadlig kod.

Att datorn används ute i offentliga miljöer kan också vara en fara. En dator som lämnas obevakad på ett café eller under en tågresa, det räcker med ett toalettbesök, kan infekteras med en USB-sticka.

Att datorn används ute i offentliga miljöer kan också vara en fara. En dator som lämnas obevakad på ett café eller under en tågresa, det räcker med ett toalettbesök, kan infekteras med en USB-sticka.

- Det är svårt att upptäcka skadlig kod som tar sig in under operativsystemet, och detta är en blind fläck hos företagen, framhåller han.

Att skydda företagets IT‑miljö handlar både om människor och teknik – alla medarbetare behöver förstå sitt ansvar, och verksamheten måste ha verktyg som upptäcker och stoppar angrepp innan de hinner sprida sig.

På senare år har flera stora kända incidenter skett. Banker, dagligvaruhandlare och kommuner har råkat ut för att kunddata läckt och att systemen blockerats. Om varje maskin måste startas om manuellt kan det ta många dagar innan systemen är uppe igen.

- Avbrott blir mycket kostsamma. Att återställa en maskin tar 2–3 timmar. Det dröjer innan företaget kan fakturera igen, värdet av den kunddata som stulits är svår att mäta i pengar och förtroendet är skadat.

Men i dag finns det verktyg som minskar skadorna av angrepp. Att återställa maskinerna i bulk på 20–30 minuter är fullt möjligt.

Han förklarar att maskinerna kan återställas till ett känt säkert läge innan operativsystemet startas. Det gör att många system kan byggas om parallellt och därmed begränsas driftstoppet – under förutsättning att det finns verifierat fräscha och rena backuper, att orsaken till incidenten är hanterad och att angriparens åtkomst är stoppad.

–Ligger backuperna digitalt i molnet kan också de vara krypterade av angriparna. Backuperna ska finnas fysiskt på band.

Steven Antoniou framhåller också vikten av att företagen har planer för hur de ska hantera attacker och kontinuerligt testar återställningsförmågan.

- Kör ransomware på 10 maskiner och testa att det funkar. Det bör göras 2-3 gånger per år.

Till sist några allvarsord:

- Cybersäkerheten är central för företagets affär. Det handlar inte om cool teknik utan om att skydda sina kunders data, att kunna leverera och fakturera utan avbrott och att kunderna ska vilja fortsätta att köpa dina varor och tjänster även efter en incident. Många företag har gått i konkurs efter cyberangrepp.

Av Dagmar Forne