Idag publicerade WithSecure (tidigare känt som F-Secure Business) en säkerhetsvarning relaterad till en säkerhetsbrist i Microsoft Office 365 Message Encryption (OME).

OME, som organisationer använder för att skicka krypterade epostmeddelanden internt och externt, använder Electronic Codebook (ECB) – en approach som är känd för att läcka viss strukturell information om meddelanden.

Angripare som kommer över tillräckligt med OME-epostmeddelanden kan använda den läckta informationen för att helt eller delvis få fram innehållet i meddelandena genom att analysera platsen och frekvensen av upprepade mönster i enskilda meddelanden, och sedan matcha dessa mönster med de som finns i andra OME-epostmeddelanden och filer.

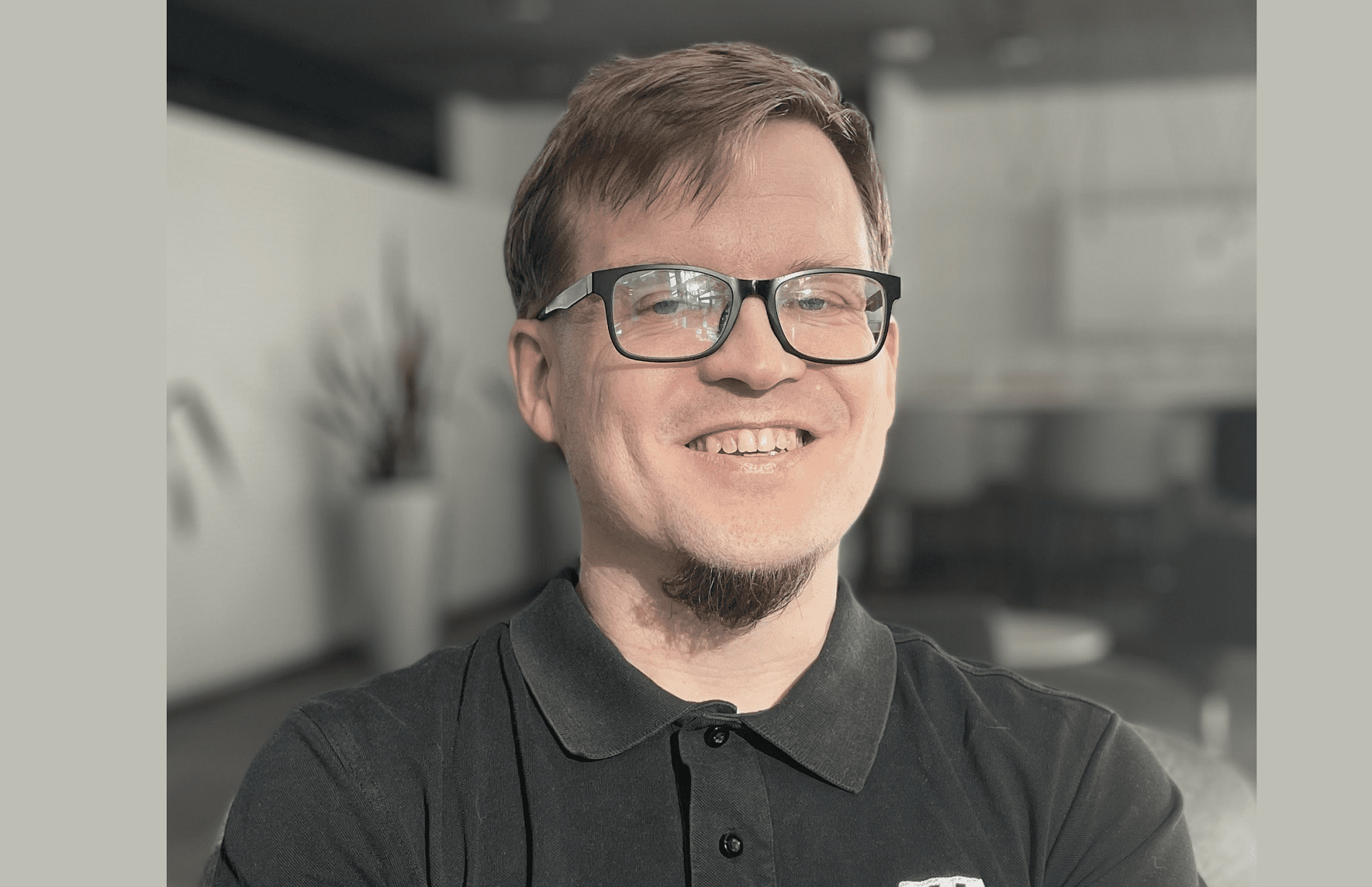

“Angripare som kommer åt många meddelanden kan använda den läckta ECB-informationen för att röja det krypterade innehållet. Ju fler e-postmeddelanden desto enklare och mer exakt blir processen, så detta är något angripare kan göra efter att ha fått tag på e-postarkiv som stulits under dataintrång, eller genom att bryta sig in på någons epostkonto, epostserver eller genom tillgång till säkerhetskopior.” förklarade säkerhetsexperten Harry Sintonen på WithSecure, som upptäckte problemet.

Enligt varningen kan analysen göras offline, vilket innebär att en angripare kan använda sig av backlogs eller gamla epost-arkiv. Tyvärr finns inget sätt att förhindra att en angripare som kommer åt de berörda e-postmeddelandena röjer innehållet.

Varningen flaggar också för att det inte krävs någon kunskap om krypteringsnycklarna för att genomföra analysen, och att Bring Your Own Key (BYOK) inte heller löser problemet.

Harry Sintonen

Sintonen delade sin upptäckt med Microsoft i januari 2022. Microsoft medgav att problemet fanns och betalade Sintonen via deras ersättningspolicy för upptäckt av säkerhetsbrister. Däremot valde Microsoft att inte fixa en lösning på problemet.

Organisationer kan lindra problemet genom att inte använda funktionen, men då saknas fortfarande en lösning på hur organisationer ska förhindra angripare att få tillgång till befintliga e-postmeddelanden krypterade med OME.

“Ingen organisation som har använt OME för att kryptera epost kommer undan det här problemet. För vissa, till exempel de som har sekretesskrav i sina kontrakt eller de som måste uppfylla olika bestämmelser, kan detta skapa vissa problem. Dessutom finns det förstås frågor kring vilken inverkan data kan ha om den faktiskt blir stulen, säger Sintonen.

Eftersom det varken finns någon fix från Microsoft eller någon säkrare approach för epostadministratörer eller användare, rekommenderar WithSecure att organisationer undviker att använda OME för att säkerställa epostmeddelandens konfidentialitet.