En från början äkta annons för en begagnad diplomatbil i Kiev kapades och utnyttjades som lockbete för ett avancerat intrångsförsök.

Unit 42 vid Palo Alto Networks har analyserat händelsen och kopplar den till hackargruppen Cloaked Ursa, som anses arbeta för den ryska underrättelsetjänsten SVR.

Palo Alto Networks säkerhetsforskare vid Unit 42 har tagit fram en rapport om en phishing-kampanj som nyligen riktades mot diplomater från en rad länder som är stationerade i Ukrainas huvudstad Kiev. Minst 22 av de cirka 80 länder som har diplomater på plats i landet ska ha utsatts för intrångsförsök.

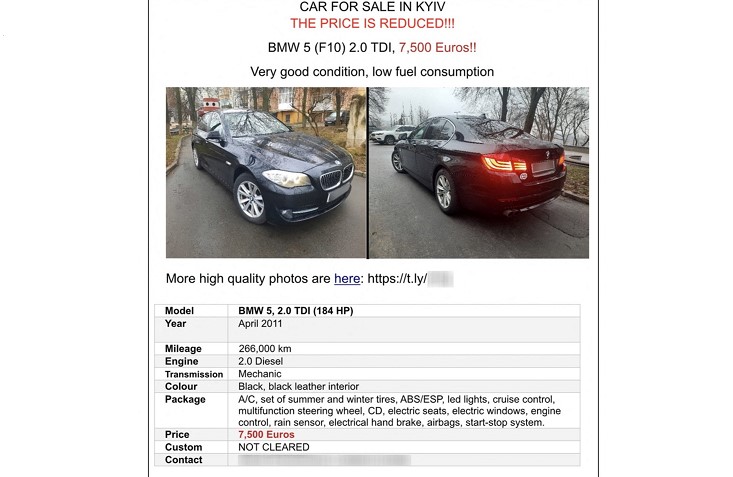

Enligt rapporten var utgångspunkten för kampanjen en ofarlig händelse i mitten av april. En diplomat vid det polska utrikesministeriet gjorde då ett utskick till olika ambassader i Kiev med erbjudande om att köpa en begagnad BMW i 5-serien.

Hackarna snappade upp mejlet, kopierade annonsen och bäddade in skadlig kod i bilderna på bilen, och skickade det sedan vidare till dussintals andra utländska diplomater som arbetar i Kiev. Den dolda programkoden var utformad för att ta kontroll över mottagarens dator, med spioneri som syfte. Som ett extra lockbete hade ett betydligt lägre pris satts på bilen än i den äkta annonsen.

Hackarna snappade upp mejlet, kopierade annonsen och bäddade in skadlig kod i bilderna på bilen, och skickade det sedan vidare till dussintals andra utländska diplomater som arbetar i Kiev. Den dolda programkoden var utformad för att ta kontroll över mottagarens dator, med spioneri som syfte. Som ett extra lockbete hade ett betydligt lägre pris satts på bilen än i den äkta annonsen.

Den skadliga koden har genom Unit 42:s analys spårats till en känd hackargrupp som brukar kallas APT29 eller Cloaked Ursa.

Amerikanska och brittiska säkerhetstjänster har tidigare identifierat APT29 som en gren inom SVR, Rysslands underrättelsetjänst riktad mot andra länder.

Det var möjligt att namnge SVR som ansvariga bakom den förfalskade bilannonsen eftersom hackarna hade återanvänt vissa verktyg och metoder som förekommit i tidigare attacker som kunnat kopplas till spionorganisationen.

Nyhetsbyrån Reuters har varit i kontakt med den polske diplomaten, som efter uppmärksamheten med den smittade annonsen berättade att hans begagnade bil fortfarande var osåld.

– Jag kommer troligen att försöka sälja den i Polen. Efter den här händelsen vill jag inte ha fler problem, kommenterade diplomaten.